To jest pytanie z serii " nie wiem nawet o co pytać" także może się wydawać na wielu poziomach niepoprawne. Wyrozumiałość wskazana

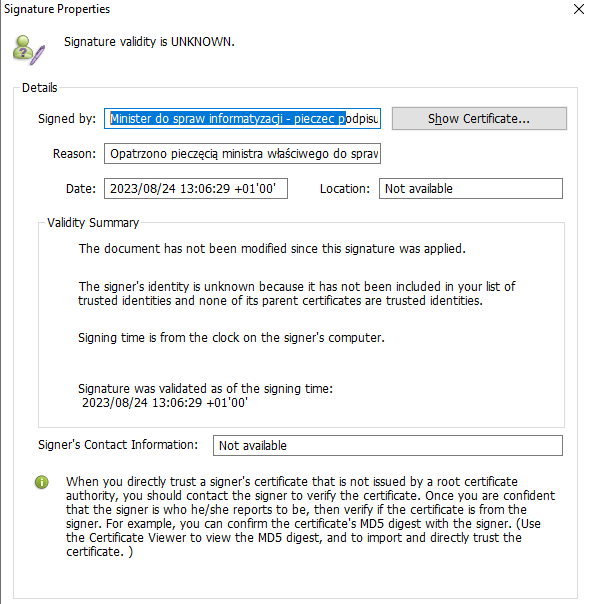

No więc: można użyć PZ jako narzędzia do podpisywania cyfrowego plików.

Naszło mnie pytanie jak to jest technicznie zrealizowane?

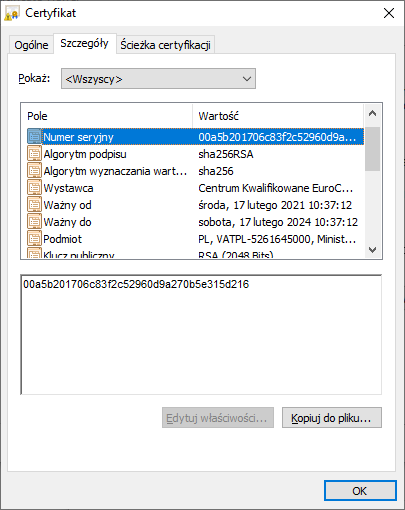

Czy (co do zasady) PZ działa tu jako storage na moją parę klucz prywatny+publiczny?

(moją parę jako osoby prywatnej, nie wiem czy osoby prawne mają PZ) klucz prywatny)

A potem to już jest zwykle podpisywanie zgodnie z poniższym rysunkiem?

https://www.docusign.com/static-c-assets/ds_subpage_diagram2.svg

Czyli PZ to jest defacto infrastruktura na klucze prywatne osób prywatnych w Polsce?