A więc czy jest jakiś w miarę pewny sposób zabezpieczenia programu?

Wiem że można użyć Obfuscatora np. ConfuserEx'a ale to nie jest nic pewnego i potrafi zwiększyć rozmiar pliku

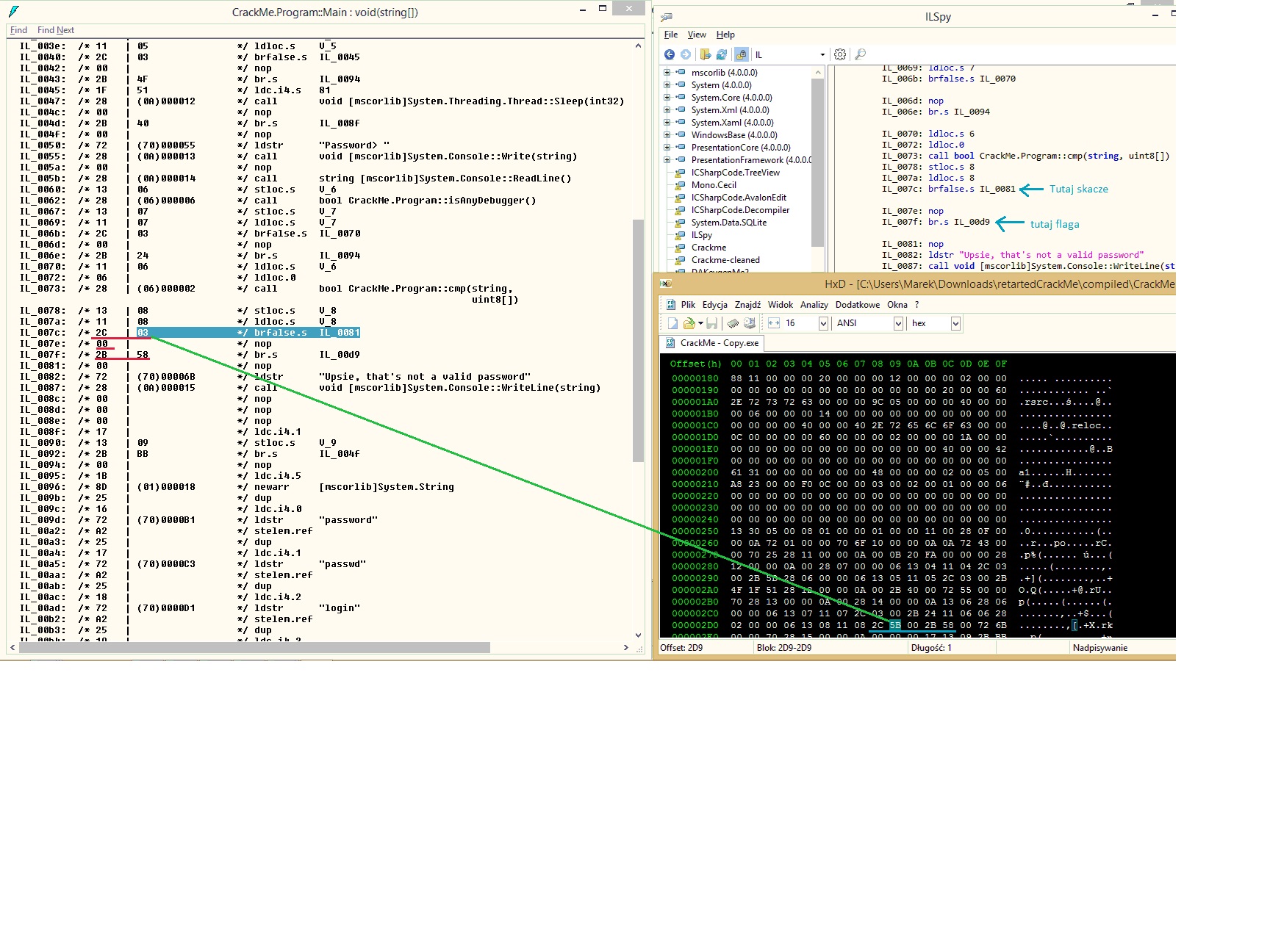

Napisałem program który pyta o hasło i jest takim miszmaszem różnych metod

Wykrywa on podpięty debugger i (powinien, nie mogę przetestować) VM i wtedy symuluje błąd(a może powinien po prostu się wyłączać? )

Sam program można zdekompilować za pomocą dnSpy i to jest pewne

Ale skoro nie można go (chyba)debugować, to czy w takim przypadku zaciemnienia by dużo zmieniło?

Wiem że nie da się stworzyć w 100% odpornego programu ale czy oprócz metod które wymieniłem są jakieś inne?

Chodzi mi o takie które nie wymagają serwera.

Jedyne które mi jeszcze przychodzą to:

Szukanie procesów programów typu: dnSpy, ILSpy (Cheat Engine? Debuggery?)

Ewentualne sprawdzanie czy nie została podpięta żadna biblioteka (DLL Injection)

Pytam bardziej z ciekawości niż z konieczności i dziękuje za wszystkie odpowiedzi ^ . ^

Jeżeli ktoś chce się pobawić w takie retarted CrackMe to program z kodem źródłowym jest pod linkiem (kod jest brzydki i lepiej w niego nie patrzeć bo może to znacznie(?) ułatwić sprawę)

Link